Яблоко угроз

Прогресс не стоит на месте; вирусописатели и разработчики вредоносного ПО все чаще обращают внимание на непуганое сообщество “маководов”, и многие исследователи уверяют, что в ближайшем будущем безопасность операционной системы OS X под большим вопросом. В 2011 году разразился скандал, связанный с утилитой для очистки системы от “мусора” – MacDefender

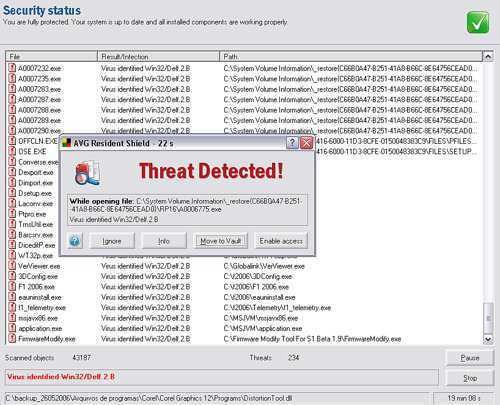

Вирус показывал пользователю предупреждение о том, что система заражена неким вредоносным ПО и предлагал скачать утилиту для обезвреживания заразы

В 2011 году разразился скандал, связанный с утилитой для очистки системы от “мусора” – MacDefender. Вирус показывал пользователю предупреждение о том, что система заражена неким вредоносным ПО и предлагал скачать утилиту для обезвреживания заразы.

Если неосторожный пользователь соглашался с загрузкой, в Маке поселялась опаснейшая утилита для кражи данных о кредитных картах.

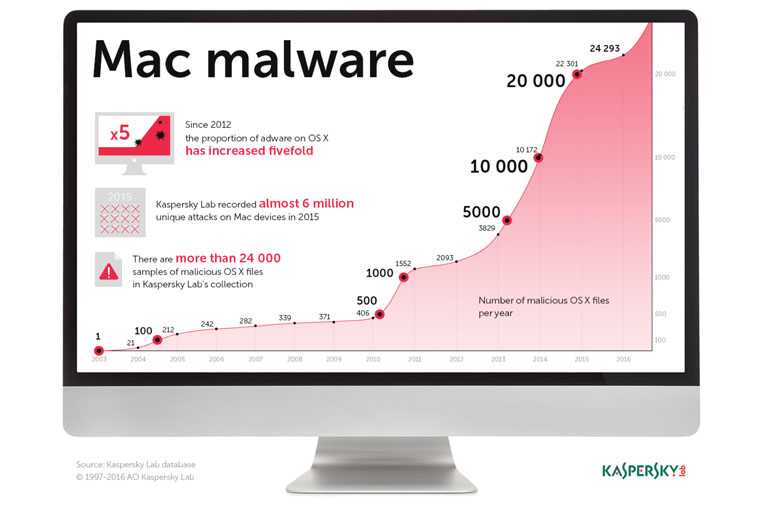

Последние несколько лет количество вредоносного ПО для платформы OS X планомерно росло. Так, только за 2015 год, по данным “Лаборатории Касперского”, было зафиксировано почти 6 млн уникальных атак на “яблочные” девайсы.

Всего же, за время изучения вредоносного ПО для Mac, компания обнаружила более 24 000 образцов разных зловредов для этой платформы, при этом интенсивный рост наблюдается недавно – всего с 2014 года.

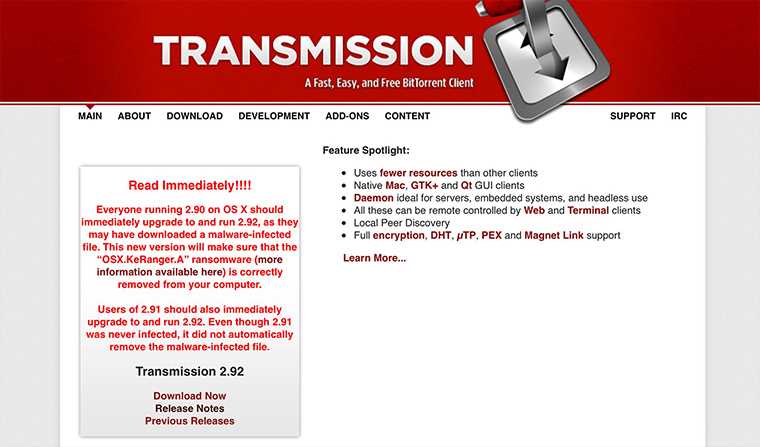

В начале марта 2016 года чуть не разразилась катастрофа с участием известного торрент-клиента Transmission. После взлома официального сайта программы, установочный файл был заменен на инфицированный дистрибутив, который блокировал Mac пользователя на третьи сутки после инсталляции. Для разблокировки неизвестные вымогатели предлагали заплатить некоторую сумму денег.

К счастью, проблема была обнаружена и оперативно решена, однако некоторые маководы все равно пострадали, потеряли информацию и потратили нервы.

Даже у меня не было на MacBook никакого антивирусного ПО. Однако после случая с Transmission (которым я сам пользуюсь), пришлось поставить защиту. Хуже не будет, а сохранить нервы и данные поможет. Ведь варианты внедрения опасных червей и троянов становятся изощреннее, и не хочется потерять информацию за несколько лет.

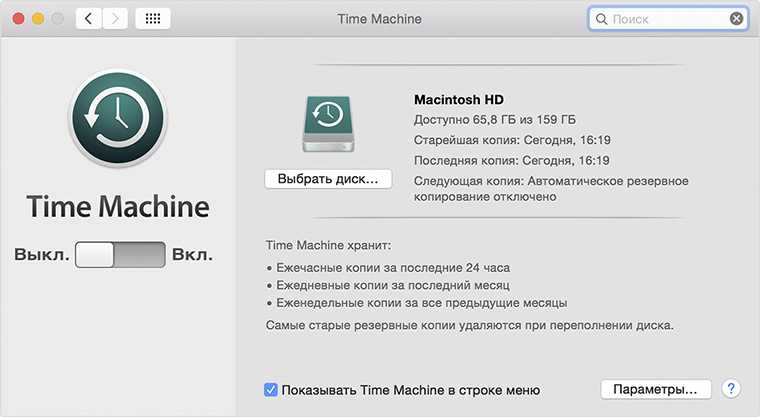

Да, есть бэкапы и облачные хранилища. Но, положа руку на сердце, признайтесь, владельцы Mac’ов, когда в последний раз вы использовали Time Machine? Вот и я тоже месяцев 5 назад. Не забывайте своевременно сохранять резервные копии системы.

Проблема домашних компьютеров

Часто сотрудники компаний работают не только в офисе, но и

дома, обмениваясь файлами между домашним компьютером и офисной рабочей

станцией. Системный администратор компании не в состоянии защитить от вирусов

все домашние компьютеры сотрудников. Вирусы могут попасть на домашний компьютер

из Интернета, а также в результате обмена игровыми программами. Зачастую это

происходит, если к домашнему компьютеру имеют доступ другие члены семьи и дети.

Все файлы, которые сотрудники приносят из дома на работу,

следует рассматривать как потенциально опасные. В ответственных случаях такой

обмен следует полностью запретить, либо сильно ограничить. Потенциально опасные

«домашние» файлы необходимо проверять перед открытием антивирусными

программами.

Вместе с другим программным обеспечением

Некоторые вредоносные программы могут устанавливаться одновременно с другими скачанными программами. К таким программам относится программное обеспечение со сторонних веб-сайтов или файлы, передаваемые через одноранговые сети.

Кроме того, некоторые программы могут устанавливать другое ПО, которое Майкрософт определяет как потенциально нежелательные программы. К такому ПО могут относиться панели инструментов или программы, отображающие дополнительную рекламу при просмотре веб-страниц. Как правило, вы можете отказаться от установки такого дополнительного программного обеспечения, сняв флажок в процессе установки. Безопасность Windows защитить вас от потенциально нежелательных приложений. Дополнительные сведения см. в статье Защита компьютера от потенциально нежелательных приложений.

Программы для генерирования программных ключей (генераторы ключей) часто параллельно устанавливают вредоносные программы. Средства обеспечения безопасности Майкрософт обнаруживают вредоносные программы на более чем половине компьютеров с установленными генераторами ключей.

Чтобы избежать установки вредоносных программ или потенциально нежелательных программ, выполните следующее.

Скачивайте программное обеспечение только с официального веб-сайта его поставщика.

Внимательно читайте информацию об устанавливаемом программном обеспечении, прежде чем нажимать кнопку «ОК».

Самые опасные компьютерные вирусы • Интернет

Самые опасные вирусы в истории

Самые опасные компьютерные вирусы на заре эры персональных компьютеров в 80-х годах не наносили такого огромного ущерба, как их более поздние собратья. Это связано с тем, что Интернет ещё не существовал и заражение компьютеров происходило через дискеты, что существенно ограничивало распространение первых компьютерных вирусов. Именно поэтому, даже самые опасные из первых компьютерных вирусов заражали сотни, редко тысячи компьютеров, а более поздние, с развитием Интернета и электронной почты – сотни тысяч и миллионы машин.

Перечислим самые опасные компьютерные вирусы в хронологическом порядке.

Brain, Jerusalem

1. Brain

Этот вирус почти безопасен, но первым вызвал целую эпидемию. Был запущен братьями Амджата и Базита Алви в 1986 году. В одном только США вирус заразил свыше 18 тысяч компьютеров.

2. Jerusalem

Появился 13 мая 1988 года. Вирус уничтожал заражённые файлы при их запуске. Был создан в Израиле аспирантом Корнельского университета Робертом Моррисом. Заразил более 6 тысяч компьютеров Ближнего Востока, США, Европы и нанёс ущерб свыше 10 млн. долларов. Это первый вирус для MS-DOS и его особенностью было удаление всех файлов при наступлении пятницы 13 числа.

Червь Морриса, Michelangelo (March6), Чернобыль (CIH, Win95.CIH)

3. Червь Морриса

Активность этого вируса была зафиксирована в ноябре 1988 года. Он поражал компьютеры и хаотично размножался. Из-за него локальные сети падали целиком. Сбой длился недолго, но убытки оценили в 96 млн. долларов.

4. Michelangelo (March6)

От этого вируса пострадало около 10 000 компьютеров. Сидя в загрузочном секторе он дожидался 6 марта, чтобы стереть все данные.

5. Чернобыль (CIH, Win95.CIH)

За одну неделю этот вирус заразил тысячи компьютеров. Один из самых знаменитых вирусов мира. Создан в 1998 году тайваньским студентом по имени Чен Инь Хао и назван по его инициалам. Через Интернет, электронную почту и диски вирус попадал в компьютер, прятался внутри программ, а 26 апреля стирал все данные с жёсткого диска и наносил вред аппаратной части компьютера. Эпидемия пришлась на апрель 1999 года. Из строя вышло более 300 тысяч компьютеров. Причём в течение нескольких последующих лет 26 апреля вирус продолжал свое чёрное дело.

Melissa, I Love You (Письмо счастья)

6. Melissa

Пришествие вируса состоялось 26 марта 1999 года в США. После заражения вирус искал адресную книгу программы «MS Outlook», а затем отправлял первым 50 контактам из адресной книги свои копии. Пользователь даже не подозревал об этом. Из-за этого Microsoft, Intel и другим крупным компаниям пришлось отключить корпоративные сервисы электронной почты. Ущерб от вируса составил десятки миллионов долларов.

7. I Love You (Письмо счастья)

Появился в мае 2000 года и считается самым вредоносным за всю историю существования Интернета. Был создан на Филиппинах и даже сумел заразить Пентагон. Распространялся по электронной почте. Пользователям приходило письмо с темой: «Я тебя люблю». В письме было вложение, где сидел червь, ворующий пароли с компьютера. Механизм распространения I Love You был аналогичен механизму распространения «Мелиссы». Этот вирус нанёс ущерб в размере около 5,5 миллиардов долларов.

Nimda, My Doom, Conficker

8. Nimda

Создан в Китае 18 сентября 2001 года. Брал на себя права администратора на заражённых компьютерах — мгновенно становясь администратором, оказавшись в компьютере. Затем изменял структуру сайтов, блокировал доступ на хосты, IP-адреса. Он проникал на компьютеры так эффективно, что уже спустя 22 минуты после создания стал самым распространённым в Интернете.

9. My Doom

Создан в 2004 году. Самый быстрый вирус электронной почты. Каждый следующий заражённый компьютер отправлял всё больше спама, чем предыдущий. А ещё он модифицировал операционную систему, блокируя доступ к сайтам многих антивирусных компаний, новостным лентам и различным разделам сайта компании Microsoft. Этот вирус умудрился даже провести DDOS-атаку на сайт Microsoft.

10. Conficker

Появился в ноябре 2008 года. Атакует операционные системы семейства Microsoft Windows. Заразил свыше 12 млн. компьютеров всего мира. Находил уязвимости при переполнении буфера Windows и при помощи обманного RPC-запроса выполнял код, отключая обновление Windows, сервисные службы, блокируя доступ к сайтам антивирусных программ.

Всеволод Гаврилов, Samogo.Net

Классификация вирусов

На сегодняшний день существует сотни тысяч вирусов.

Классификация вирусов осуществляется по следующим признакам:

- средой обитания;

- способом заражения;

- действием;

- особенностями алгоритма.

В зависимости от среды обитания вирусы можно разделить на сетевые, файловые, загрузочные и файлово — загрузочные. Сетевые вирусы распространяются по различным компьютерным сетям. Файловые вирусы проникают главным образом в исполняемые модули, есть в файлы, имеющие расширения EXE и т.д. Файловые вирусы могут проникать и в другие типы файлов, но, как правило, записанные в таких файлах, они никогда не получают управление и, следовательно, теряют способность к размножению. Загрузочные вирусы проникают в загрузочный сектор диска (Boot-сектор) или в сектор, содержащий программу загрузки системного диска (Master Boot Record). Файлово — загрузочные вирусы заражают как файлы, так и загрузочные сектора дисков.

По способу заражения вирусы делятся на резидентные и нерезидентных. Резидентный вирус при заражении (инфицировании) компьютера оставляет в оперативной памяти свою резидентную часть, которая затем перехватывает обращения операционной системы к объектам заражения (файлам, загрузочным секторам дисков и т. п.) и проникает в них. Резидентные вирусы находятся в памяти и являются активными вплоть до отключения или перезагрузки компьютера. Нерезидентные вирусы не заражают память компьютера и являются активными ограниченное время.

По степени воздействия вирусы можно разделить на следующие виды:

- безопасные, такие, которые не мешают работе компьютера, но уменьшающие объем свободной оперативной памяти и памяти на дисках; действия таких вирусов проявляются в каких-либо графических или звуковых эффектах;

- опасные вирусы, которые могут привести к различным нарушениям в работе компьютера;

- очень опасные, действие которых может привести к потере программ, уничтожению данных, стиранию информации в системных областях диска.

По особенностям алгоритма вирусы трудно классифицировать из-за большого разнообразия. Простые вирусы — паразитические, они изменяют содержимое файлов и секторов диска и могут быть достаточно легко обнаружены и уничтожены. Можно отметить вирусы — репликаторы, называемые червями , которые распространяются по компьютерным сетям, находят адреса сетевых компьютеров и записывают по этим адресам свои копии.

Известны вирусы-невидимки , называемые стелс — вирусами , которые очень трудно обнаружить и обезвредить, так как они перехватывают обращения операционной системы к зараженным файлам и секторам дисков и подставляют вместо своего тела незараженные участки диска. Самое трудное, это выявить вирусы-мутанты , содержащие алгоритмы шифровки-расшифровки, благодаря которым копии одного и того же вируса не имеют ни одной цепочки байтов, которые повторяется. Есть и так называемые квазивирусные или «троянские»программы, которые хотя и не способны к самораспространению, но очень опасны, так как, маскируясь под полезную программу, разрушают загрузочный сектор и файловую систему дисков.

Классификация основных компьютерных вирусов

Виды компьютерных вирусов по степени опасности

- Условно безвредные. Компьютер, заразившись ими, работает почти нормально. Однако у него уменьшается объем RAM и место на жестких дисках. Нередко на экране внезапно появляются изображения, сопровождающиеся звуковыми эффектами.

- Опасные. Из-за них может перестать работать некоторое ПО, или возникнуть сбои в самой операционной системе.

- Особо опасные виды компьютерных вирусов. Из-за них часть данных на жестком диске может быть навсегда утрачена, а операционная система и вовсе перестать загружаться.

Классификация основных компьютерных вирусов

По «способу инфицирования»

- Резидентные. Это самый опасный подвид загрузочных или файловых вирусов. Вредоносная программа внедряет в RAM компьютера резидентную часть. Пользователь, ничего не подозревая, открывает нужное ему ПО, и в этот момент срабатывает ловушка: вирус перехватывает запрос, посланный операционной системой, и внедряется в объект заражения. Последним может быть что угодно: файлы, части жестких дисков и т.д. Резидентный вирус перестает быть опасным только при перезагрузке компьютера или при его выключении.

- Нерезидентные. Они не влияют на оперативную память компьютера, и срок их жизни очень ограничен.

Узнай, какие ИТ — профессии входят в ТОП-30 с доходом от 210 000 ₽/мес

Павел Симонов

Исполнительный директор Geekbrains

Команда GeekBrains совместно с международными специалистами по развитию карьеры

подготовили материалы, которые помогут вам начать путь к профессии мечты.

Подборка содержит только самые востребованные и высокооплачиваемые специальности и направления в

IT-сфере. 86% наших учеников с помощью данных материалов определились с карьерной целью на ближайшее

будущее!

Скачивайте и используйте уже сегодня:

Павел Симонов

Исполнительный директор Geekbrains

Топ-30 самых востребованных и высокооплачиваемых профессий 2023

Поможет разобраться в актуальной ситуации на рынке труда

Подборка 50+ бесплатных нейросетей для упрощения работы и увеличения заработка

Только проверенные нейросети с доступом из России и свободным использованием

ТОП-100 площадок для поиска работы от GeekBrains

Список проверенных ресурсов реальных вакансий с доходом от 210 000 ₽

Получить подборку бесплатно

pdf 3,7mb

doc 1,7mb

Уже скачали 22646

Виды компьютерных вирусов по среде обитания

- Файловые. Вирусы становятся частью программы. Стоит только ее открыть — и компьютер заражен. Инфицирование может распространяться дальше, по другим файлам, затрагивать RAM. Однако стоит только выключить устройство или перезагрузить систему, и вирус перестает существовать.

- В загрузочных секторах диска. Такие вирусы «ждут», когда включат операционную систему, после чего переходят в оперативную память. Дальнейший их маршрут — инфицирование как можно большего количества файлов компьютера. Обезвреживание происходит при перезагрузке устройства.

- Макровирусы. Их места обитания — табличные или текстовые документы типа Excel и Word. Представляют собой макросы (встраиваемое в офисное ПО подпрограммы), отсюда и название.

- Сетевые. «Живут» в интернете. Попадают в компьютер, когда пользователь загружает с сервера зараженный вирусом файл. Нередко ссылки на скачивание вредоносного кода присылаются в электронных письмах и маскируются под безобидные, но при их открытии происходит переадресация на новый адрес, с которого угроза и попадает на устройство.

Виды компьютерных вирусов по среде обитания

Clean Master

Чистильщики приносили пользу 5-10 лет назад, сейчас вредят. Android собственными средствами справляется с выделением памяти и удалением ненужных файлов. Клинеры удаляют и то, что может пригодиться. Например, вы часто заходите на один и тот же веб-ресурс. Чтобы каждый раз не загружать страницы заново, обозреватель сохраняет тяжёлые фрагменты и повторяющиеся куски кода. Удаляя их, вы обрекаете себя на ожидание.

Clean Master переплюнул всех. Помимо описанного выше, софт сам нагружает систему и постоянно выводит баннеры с навязчивыми предложениями.

Альтернатива: не желательно качать чистильщики, хоть Плей Маркет предлагает сотни вариантов. Если всё-таки невмоготу – SD Maid.

Атаки с использованием искусственного интеллекта (AI)

В настоящее время появляется все больше инструментов для написания AI скриптов и программ, что дает хакерам возможность использовать данную технологию для проведения мощных атак.

Несмотря на то, что компании из сферы обеспечения кибербезопасности используют искусственный интеллект и алгоритмы машинного обучения для помощи в борьбе с вредоносными программами, данные технологии также могут быть использованы для взлома устройств и сетей в огромных масштабах.

Киберпреступники зачастую тратят на кибератаки много времени и ресурсов. Поэтому с развитием технологий искусственного интеллекта и машинного обучения, в 2023 и последующих годах нам следует ожидать от хакеров разработки высокотехнологичных и разрушительных вредоносных программ, основанных на искусственном интеллекте.

Компьютерные вирусы. Опасность и их классификация.

В поисках зашиты своих данных мы начинаем задумываться над тем, как же оберечь свой компьютер от сторонних атак с целью завладения нашей информацией. Именно о видах вредоносных программ и вирусах, которые атакуют наши ПК, мы и будем говорить ниже.

Начнем с самого пожалуй распространенного места обитания вирусов и вредоносных программ – сети Интернет. Лишь на первый взгляд может показаться, что Интернет это большой добрый «мир», очень приветливый и разнообразный с множеством путей и дорог в его глубины. Но как раз в этом «Интернет-мире» и живут миллионы самых разных опасностей, включая Интернет – вирусы.

Интернет сегодня – это не только миллионы страниц на самые разные тематики, это еще и коварные места с вирусами, вредоносными программами, шпионскими модулями. И даже если ограничиться в использовании Интернета, то у вирусов все равно есть не мало шансов попасть и заразить Ваши данные на компьютере.

Согласно истории развития ПК, вирусы не «отставали» в своем развитии, от электроники. «Виртуальные болезни» стали разрабатываться еще в 80-е годы прошлого века. Тогда вирусы представляли собой механические структуры, которые могли самовосстанавливаться, активироваться и захватывать новые виды информации. Но за последние пол века, вирусы в своем развитии и видах шагнули очень далеко, появилось множество вредоносных программ и отдельных опаснейших вирусов. Для того, чтобы понять какие вирусы существуют на сегодняшний день и какие угрозы они несут за собой попав на Ваш компьютер, перечислим их ниже по группам:

Компьютерные вирусы классические – вид вирусов, которые начинают свою деятельность только при их непосредственной активации, т.е.когда, например, пользователь запускает на компьютере просмотр фильма или какой либо фотографии, или песни, то в этот момент скрытый вирус активизируется и добавляет свой код и начинает действовать. Такой вид вирусов может попадать или переноситься с одного компьютер на другой только, когда мы зараженный им медиафайл или программу копируем с одного ПК на другой, либо передаем зараженный файл на каком – либо носителе (диск, флешка и др.).

Следующий тип вирусов – это троянские программы. Это очень коварный тип вирусов, который несет в себе ряд функций: сбой работы операционной системы ПК и всей техники в целом; завладение ресурсами ПК в целях противоположным Вашим; заражение и разрушение данных хранящихся на компьютере; захват и передача информации хранящийся на компьютере иным лицам.

Еще один вид вирусов – сетевые черви. Их задача – распространить свои вредоносные копии на другие ПК, а также заразить вирусом выполняемые программы. Кроме этого сетевые черви иногда могут характеризоваться свойствами троянских программ

После того, как мы определились с в идами опасных вирусов, стоит подумать над тем как же можно защититься от вредоносных атак на своем компьютере. Вопрос опять же не простой, но варианты есть всегда. Например, можно при покупке антивирусных программ положиться на советы продавца ПО, ознакомится по глубже с существующими рейтингами защитных программ и отзывами о них, пообщаться с профессионалами по защите ПК от вирусных атак. И только после этого стоит остановить свой выбор на конкретной антивирусной программе. И даже если позже Вас, что-то в ней будет не устраивать Вы всегда сможете ее заменить на другую.

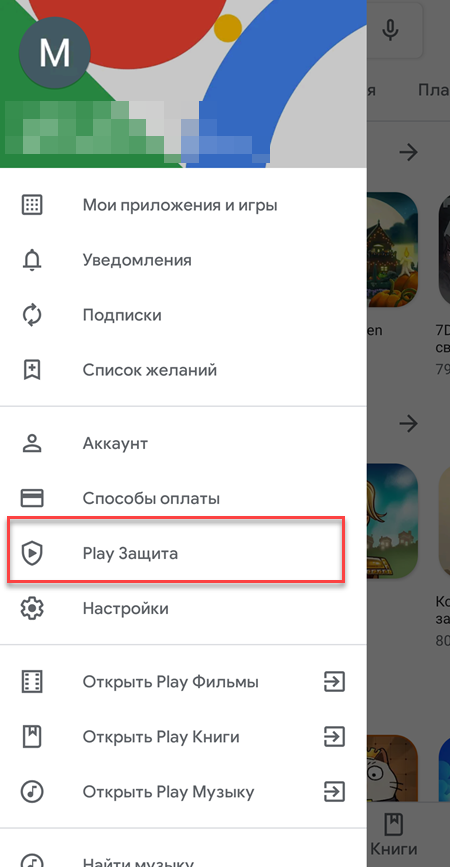

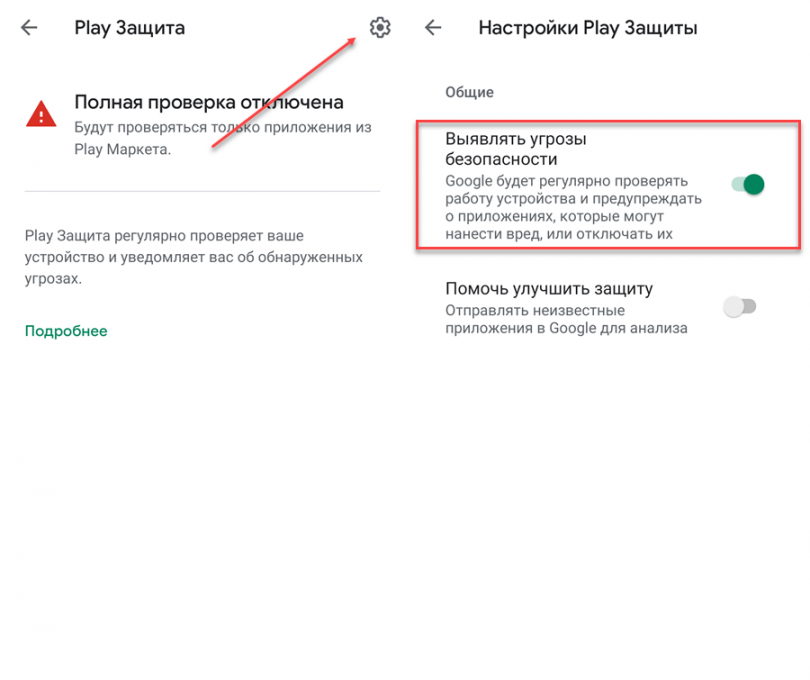

Использование Play Защиты

Play Защита это комплексная система, которая периодически сканирует смартфон на наличие угроз безопасности. Она встроена в Play Маркет, но умеет проверять не только загруженные через него приложения, но и другие хранящиеся на устройстве файлы. Как включить полную проверку через Play Защиту:

Шаг 1. Запустите Play Маркет и сделайте свайп вправо, чтобы вызвать дополнительное меню. В списке выберите «Play Защита».

Шаг 2. Нажмите на значок в виде шестеренки, чтобы перейти в настройки. Здесь передвиньте ползунок «Выявлять угрозы безопасности» в состояние включено.

Шаг 3. Если на смартфоне уже установлено вредоносное ПО, то на экране появится сообщение «Заблокировано Play защитой». После этого вирус будет удален.

Play Защита автоматически сканирует все установленные приложения и хранящиеся на устройстве файлы. Она практически не расходует системные ресурсы, поэтому отключать ее, например, в надежде повысить производительность смартфона, не рекомендуется.

Предыдущая запись Как поменять пароль на Wi-Fi роутере: пошаговая инструкция для всех моделей

Следующая запись Выдает ошибку 651 при подключении к интернету

Способы защиты от компьютерных вирусов

Чтобы защитить персональный компьютер от вирусов можно применять:

- Общие методы информационной защиты, которые нужны, как и защита от непосредственной поломки жёстких дисков, неправильных пользовательских действий.

- Методы профилактики, которые существенно уменьшают возможность вирусного заражения.

- Специальные программные приложения, защищающие от вирусов.

Общие методы информационной защиты защищают не только от вирусов, и существуют такие их типы:

- Резервное копирование информации.

- Установка уровней доступа к данным.

Общие методы информационной защиты имеют важное значение, но, тем не менее, этого мало. Следует применять специальные антивирусные программы

Антивирусы делятся на следующие виды:

- Программы детекторы.

- Докторские программы.

- Программы ревизоры.

- Программы, совмещающие докторские и функции ревизора.

- Программы иммунизации (вакцины и фильтры).

Вымогатели

Ransomware захватывает много заголовков. Это пугает и поэтому делает хорошую копию для международных информационных агентств. В атаке вымогателей вирус шифрует все файлы на вашем компьютере. Ничто не украдено и не повреждено, но все на вашем компьютере заблокировано, и вы не можете получить к нему доступ снова без ключа шифрования.

Создание биткойнов значительно помогло хакерам и позволило использовать эту форму атаки. Криптовалюты предоставляют псевдоанонимность, поэтому хакеры могут требовать выкуп в биткойнах. Они не могут быть отслежены правоохранительными органами после перевода денег на банковский счет, если им удастся сменить валюту, чтобы оставить след холодным.

Атаки вымогателей распространяются быстро. Системы шифрования, которые их реализуют, обычно поставляются троянами и червями. Эпидемия вымогателей WannaCry 2023 года привлекла большое количество прессы.

Внимание СМИ, уделяемое этому типу вредоносных программ, породило цифровая форма защитной ракетки. В этом случае компания получает требование выкупа, прежде чем произойдет какая-либо атака

Это предупреждение и дает компании возможность заплатить, чтобы предотвратить возникновение атаки. Чаще всего это мошенничество, осуществляемое случайцами. Атаки никогда не происходят независимо от того, платит ли жертва. Тем не менее, достаточно компаний решают заплатить на всякий случай, и те немногие делают рэкет прибыльным.

Мошенники даже не нуждаются в технических навыках, чтобы начать атаку благодаря «Вымогательство как услуга». Cerber Ransomware могут быть наняты, с создателями вредоносных программ получают 40-процентный доход от атаки.

BlueLeaks — самая громкая утечка данных из госорганов

Когда: июнь 2020 года.

Кого или что атаковали: правоохранительные органы и спецслужбы США.

Что произошло:

Хакеры из группировки Anonymous получили доступ к 269 Гб секретных данных правоохранительных органов и спецслужб США в виде более 1 млн файлов: видеоролики, электронные письма, аудиофайлы, а также документы по планированию и разведке за последние десять лет — включая те, что подтверждают слежку за активистами Black Lives Matter. Файлы передали группе хакеров-активистов DDoSecrets , которая опубликовала полученную информацию.

В ответ на это Twitter заблокировал аккаунт DDoSecrets, а в Германии заблокировали сервер , на котором хранились данные BlueLeaks — по запросу от американских властей.

Кстати, в январе 2019 года та же группировка опубликовала 175 Гб данных о тайных сделках Кремля, Русской православной церкви и участии России в войне на Донбассе .

Последствия: Опубликованные документы вызвали громкий скандал и обвинения в адрес американских спецслужб, которые завели уголовное дело в ответ на это. Их действия в отношении хакеров сравнили с преследованием WikiLeaks .

Кибератака на Tesla: как тебе такое, Илон Маск?

В 2016 году китайская хакерская группа Whitehat Keen Security Lab взломала Tesla Model S через точку доступа Wi-Fi . Tesla быстро устранила уязвимость, но потом хакеры проделали это снова. Они предлагали водителям подключиться к Wi-Fi, а потом устанавливали вредоносное ПО и получали полный доступ к системам управления.

В последующие годы обнаруживались все новые уязвимости . Например, можно было подключить свой ноутбук к сетевому кабелю за приборной панелью, запустить автомобиль с помощью специальной программы и управлять им. По счастливой случайности никто из водителей не пострадал, хотя у злоумышленников был доступ, в том числе, к тормозной системе. Это вызывает, в свою очередь, много вопросов к беспилотникам, где контроль со стороны водителя минимален.

В августе 2020 года русский хакер Егор Крючков попытался внедрить вредоносное ПО в систему управления Tesla . Для этого он предложил сотруднику компании взятку в $1 млн. Однако затея провалилась, а самого хакера осудили на пять лет.

10. Самая скандальная кибератака российских хакеров

Когда: май 2020 года.

Кого или что атаковали: Агентство национальной безопасности США.

Что произошло:

Хакеры попытались взломать почтовые серверы АНБ . Злоумышленники использовали уязвимость в агенте пересылки сообщений Exim, обнаруженную в июне 2019 года. Она позволяет преступнику отправлять вредоносное письмо на сервер и сразу же получать возможность удаленно запускать там же свой код.

АНБ обвинила в атаке хакерскую группировку Sandworm (она же — Telebots, Voodoo Bear, Iron Viking и BlackEnergy), связанную с Россией — ту самую, которая предположительно запустила вирус NotPetya. Ее же Минюст США позже обвинил в причастности к политическим событиям в Грузии и на Украине, а также во вмешательстве в выборы во Франции и атаке на компьютерную сеть Зимних Олимпийских игр в Пхенчхане в 2018 году .

Кибератака на звезд

В 2014 году, в результате нескольких кибератак, хакеры получили доступ к фото и видео знаменитостей, которые хранились в облаке iCloud. Многие из них — включая интимные — попали в сеть: их опубликовали на ресурсе 4chan. В числе пострадавших оказались Ким Кардашьян, Аврил Лавин, Кейли Куоко, Дженнифер Лоуренс, Кирстен Данст, Рианна, Скарлетт Йоханссон, Вайнона Райдер.

Ролик блогера Wylsacom об утечках 2014 года

Некоторые поспешили заявить, что фото и видео поддельные:

Кибератаки могут убивать?

К сожалению, да. В 2015 году хакеры взломали сайт Ashley Madison , предназначенный для знакомств замужних женщин и женатых мужчин. В результате атаки утекли данные 40 млн пользователей. Некоторым из них начали рассылать угрозы с требованием выкупа в $1 тыс. Некоторые из пострадавших испугались, что их супруг узнает об измене, и покончили с собой.

Второй случай произошел в сентябре 2020 года. Злоумышленники атаковали ИТ-систему университетской клиники в Дюссельдорфе. В результате 30 серверов и все подключенные устройства — в том числе аппараты жизнеобеспечения — на некоторое время вышли из строя. Этого оказалось достаточно, чтобы одна из пациенток скончалась . Полиция завела уголовное дело по факту убийства. Правда, позже в одном из изданий появилось опровержение: якобы смерть пациентки не была связана с кибератакой .

Самые известные вирусы и кибер атаки в 2018 году

В 2018 году появились несколько известных вирусов и кибератак. Некоторые из них:

1. VPNFilter – это вредоносное программное обеспечение, которое было обнаружено между мае и июлем 2018 года. Оно может заражать маршрутизаторы и другие устройства Интернета вещей (IoT) и привести к краже данных, перехвату трафика и другим проблемам.

2. Olympic Destroyer – это компьютерный вирус, который был задействован во время Зимней Олимпиады 2018 в Пхенчхане, Южная Корея. Он направлен на отключение систем и приведение к сбоям в работе, а также украдение конфиденциальной информации.

3. NotPetya — хотя этот вирус был обнаружен в 2017 году, в 2018 году были сообщения о его повторном появлении. Он распространяется через уязвимости в операционной системе Windows, аналогично пете, и может привести к блокировке компьютеров и краже данных.

4. Spectre и Meltdown – эти уязвимости в процессорах были обнаружены в январе 2018 года. Они могут быть использованы злоумышленниками для получения доступа к конфиденциальным данным, таким как пароли и личная информация.

В общем, кибер-угрозы и вирусы неизбежно будут появляться и эволюционировать, поэтому важно регулярно обновлять антивирусное программное обеспечение и быть осторожными при использовании Интернета

Code Red — 2001

Одно из самых зловещих наименований в нашем списке — Code Red (англ. «код красный»), который захватил сети в 2001 году. На самом деле, многие расценивают это как первую серьезную атаку на корпоративную систему.

Червь Code Red был специально нацелен на системы, работающие под управлением Microsoft Internet Information Services (IIS) для Windows Server. Как описано в бюллетене по безопасности Microsoft, злоумышленник может использовать непроверенный буфер, начать сессию сервера, переполнить буфер и выполнить код на сервере.

Результат? На важных сайтах будет отображаться надпись «Добро пожаловать на http://www.worm.com ! Взломан китайцами!» и больше ничего. Червь также провоцировал опасные DoS-атаки.

Но почему для него было выбрано такое зловещее имя? Он был вдохновлен напитком, который пили трудники службы безопасности, когда обнаружили червя: Mountain Dew Code Red.