Скрипач

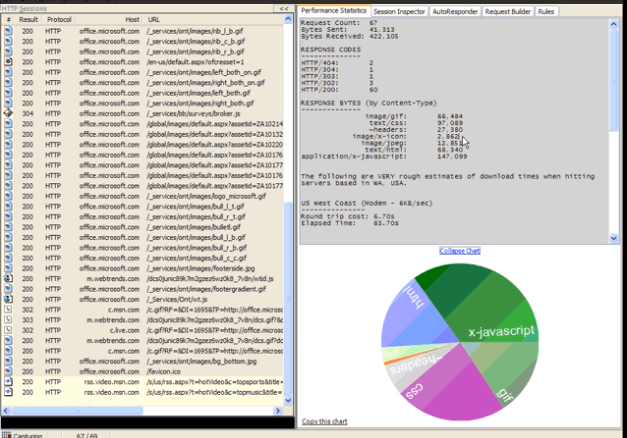

В отличие от других пассивных сетевых снифферов, Скрипач это что-то, что находится между вашим устройством и внешним миром и, следовательно, требует некоторой настройки (поэтому они назвали его «Скрипач»? ).

Это настраиваемый (с использованием FiddlerScript) бесплатный инструмент с долгой и выдающейся историей, поэтому, если ваша цель — перехватывать трафик HTTP/HTTPS, как босс, Fiddler — это то, что вам нужно.

С Fiddler вы можете многое сделать, особенно если у вас есть настроение надеть хакерскую толстовку:

- Манипулирование сессиями: копируйте открытые заголовки HTTP и данные сессий, изменяя их любым удобным для вас способом.

- Тестирование безопасности: позволяет имитировать атаки «человек посередине» и расшифровывать весь HTTPS-трафик.

- Тестирование производительности: проанализируйте время загрузки страницы (или ответа API) и посмотрите, какая часть ответа является узким местом.

Если вы чувствуете себя потерянным, документация очень хорошо и настоятельно рекомендуется.

GlassWire

GlassWire – программа для мониторинга интернет-трафика, позволяющая выявлять нежелательные подключения и выполняющая функцию файервола для защиты ПК.

При установке новых соединений программа сразу блокирует нежелательные. Подходит для проверки объёма использованного трафика отдельного процесса и используется для анализа количества переданных данных. Статистика отображается в графическом виде для удобства.

Интерфейс состоит из разных тематических блоков. Например, раздел «Фаервол» включает защиту и показывает список активных процессов. Возле каждого соединения отображается адрес и флаг страны, которой принадлежит IP-адрес.

Преимущества:

- отдельный блок с уведомлениями;

- режим «Инкогнито», при котором не ведётся слежение за активностью пользователя;

- гибкие методы сортировки;

- мониторинг подключённых сетевых устройств;

- поддержка русского языка.

Минусы:

- нет вмонтированного антивируса;

- дорогая лицензия.

GlassWire Free Firewall, в отличие от многих аналогичных программ, можно использовать бесплатно с базовым набором инструментов. Если же приобрести лицензию, появляется ряд дополнительных опций: увеличивается период сохранения истории, уведомление при обнаружении нового сетевого процесса, анализатор Wi-Fi сетей и управление удалёнными соединениями.

https://youtube.com/watch?v=T04ZHdikK48

Использование программ для просмотра интернет-потока помогает следить за переданной информацией, блокировать доступ для определённых процессов и отслеживать маршрутизацию пакетов. Контролирующие элементы защищают ПК и стабилизируют его работу. Пользуетесь ли вы программами для анализа трафика?

Опасность от доступа посторонних

Любые несанкционированные соединения с персональной беспроводной сетью являются факторами риска. В лучшем случае, подключенный пользователь будет расходовать трафик. А в худших — сможет получить доступ к роутеру и изменить настройки, внедрить вредное программное обеспечение или вирусы и многое другое. Распространены случаи, когда под взламывают сеть пользователя и совершают правонарушение под видом владельца точки доступа, чтобы впоследствии переложить ответственность.

Важно! На сегодняшний день есть приложения и сервисы, которые без проблем способны взломать любой пароль. Для защиты, применяется программа для определения подключенных устройств к Wifi и контроля

Она может вычислить несанкционированные подключения, чтобы своевременно принять меры по защите

Для защиты, применяется программа для определения подключенных устройств к Wifi и контроля. Она может вычислить несанкционированные подключения, чтобы своевременно принять меры по защите.

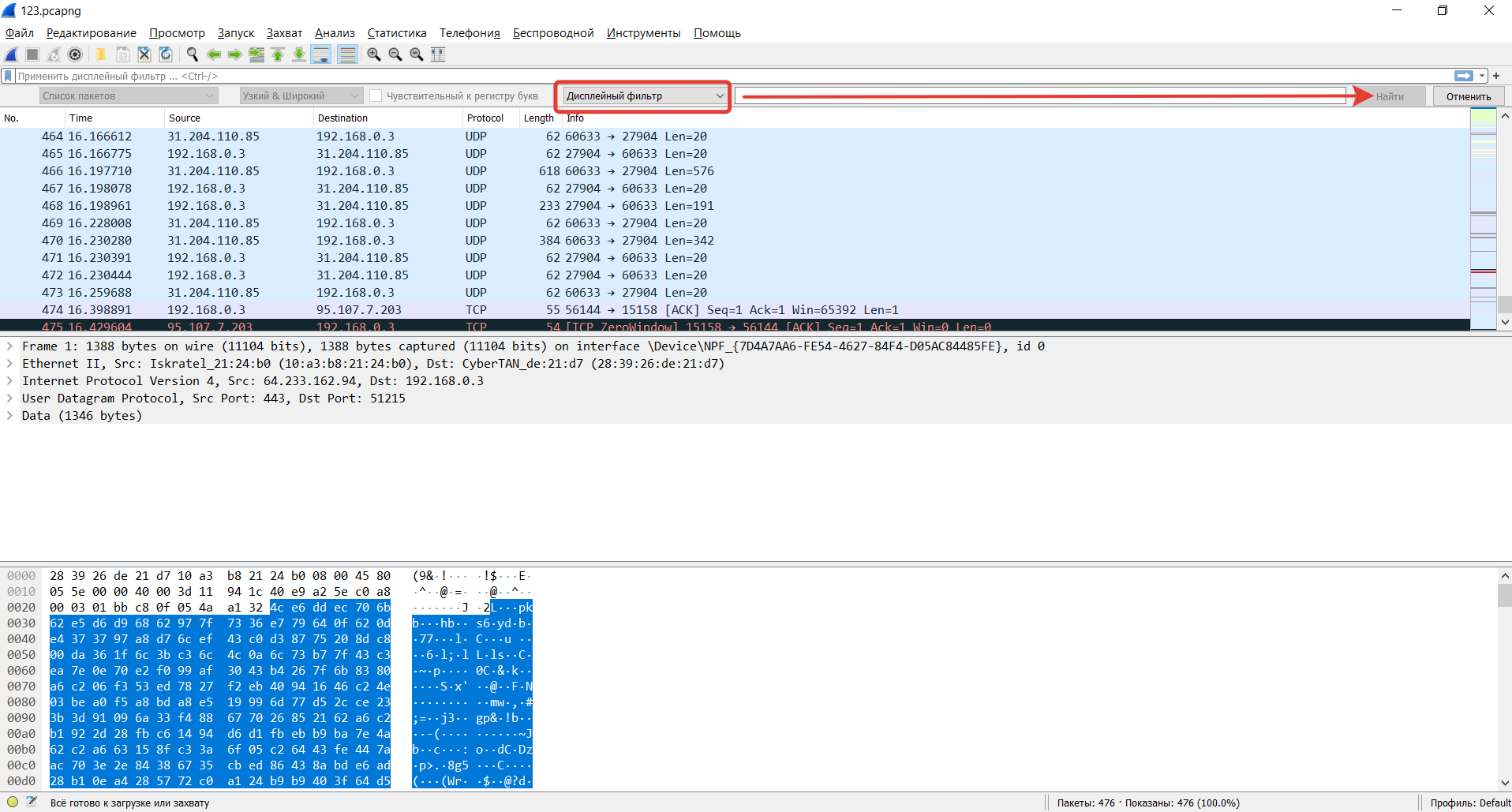

Как пользоваться Wireshark

В большинстве случаев анализ перехваченного трафика происходит в офлайн-режиме. Сначала его сохраняют в файл (дамп) и только потом проводят исследование

Такой подход позволяет снизить риск ошибок, приводящих к потере важной информации (например, когда неправильно настроили в Wireshark встроенные фильтры или была неверно поставлена задача по перехвату). Сохраненный файл доступен для повторного анализа без ограничений

Основные приемы:

- Поиск по пакетам. Открывается панель поиска стандартной комбинацией клавиш Ctrl+F. После активации режима доступно несколько вариантов поиска. Наиболее востребованный режим «Дисплейный фильтр», он предназначен для обнаружения пакетов, отвечающих заданному выражению. Второй интересный вариант – «Строка».

- Отметка пакетов. Все интересующие нас пакеты помечаются цветовым выделением с помощью комбинации кнопок Ctrl+M (или через пункт выпадающего меню после нажатия правой кнопки мыши «Выполнить/Отменить пометку пакета»). Перемещение между ними работает комбинациями Shift+Ctrl+N (следующий) и Shift+Ctrl+B (предыдущий).

- Фильтры. Задают критерии исключения и включения в анализируемую подборку пакетов. Чем больше анализируемый дамп, тем детальнее фильтруется информация. Это упрощает работу с потоком данных и снижает риски механических ошибок пользователя.

Проще всего изучать функционал программы в «родной» сети, будет полезно попрактиковаться в переключении режимов сетевых адаптеров. Программа поддерживает 4 разных формата: управляемый, прямого подключения, ведущий и режим мониторинга. Их выбор позволяет менять способ подключения в зависимости от типа адаптера и поставленной задачи.

В любом случае оптимально сначала опробовать все возможности и лишь затем пытаться применять утилиту по прямому назначению.

Установка Wi-Fi анализатора

Чтобы установить программу, необходимо потратить всего несколько минут. Первым делом ее нужно найти в Google Play или на официальном сайте microsoft.net, скачать, нажать кнопку «запустить». После полного проведения загрузки, программа автоматически отсканирует все доступные подключения, и предложит их диагностику.

Результат будет отображен в виде графика, который переносится в специальную таблицу. Версия для телефона не сильно отличается от компьютерной, сигнал в обоих случаях будет отображаться в виде параболы. Ознакомившись с данными, пользователь поймет, какую именно сеть ему лучше выбрать.

Изучая составленный график, можно определить, какие сети пересекаются между собой, и создают определенные помехи, что отрицательно влияют на вай-фай. Рейтинг каналов показывает сети, которые подвержены сильным помехам, и желательно их не использовать. Также в предоставленном списке есть информация о различных каналах, режимах их безопасности, типах шифрования и уровнях сигналов.

Дисплей ПК практически ничем не отличается от версии для смартфона.

Используя функцию измерительных сигналов, можно выяснить местоположение источника сети — чем сильнее будут издаваться звуковые сигналы, тем ближе источник. Кнопка «Тулс» необходима для отображения устройств, которые работают на локальных источниках.

Для Windows 10

Как только программа будет установлена на компьютере, после активации, на мониторе появится сообщение, где будет указан оптимальный вариант подключения к сети, которую может использовать пользователь.

На экране компьютера также будет показываться:

- чувствительность приемника;

- качество поступающего сигнала;

- настройки, которые можно произвести с сетью;

- mac-адрес используемой сети.

Пользователю необходимо обращать внимание на несколько значков, обозначающих качества сигналов. Программа может указывать, что Wi-Fi слабый и лучше выбрать другой канал, а также имеющиеся линии, которые не выходит в интернет или не защищены

Для Windows 7

Wi-Fi аналайзер предназначен для установки только на Windows 10 или более новые версии, все другие операционные системы не будут синхронизированы с программой, а потому пользователям придется загружать обновление Windows, если есть желание работать именно с этим приложением.

В ближайшее время разработчики не планируют выпускать новые версии программы, которые будут подходить ко всем версиям ОС Виндовс. Поэтому нужно искать аналоги или обновлять версию системы компьютера.

Тпрокси

Тпрокси — это простой инструмент командной строки с открытым исходным кодом для проксирования TCP-соединений по сети. Tproxy написан на языке программирования Go и представляет собой инструмент командной строки Go, упакованный в виде бинарного файла Go, поэтому он доступен на всех современных платформах Linux и macOS.

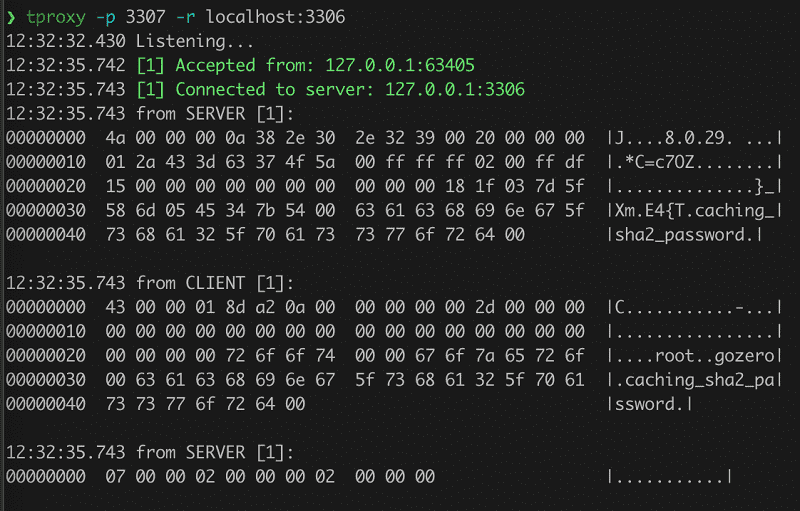

На изображении ниже показана командная строка для мониторинга соединений Mysql:

Его основной вариант использования — проксирование HTTP-соединений и проверка содержимого HTTP-запроса и ответов. Его также можно использовать для проксирования других протоколов, таких как SOCKS или TCP. Его можно использовать для проксирования TCP-соединений между двумя хостами или для анализа трафика в реальном соединении. Он полезен для отладки и тестирования приложений, использующих TCP в качестве транспортного протокола, а также для создания прокси-сервисов TCP.

Он был написан с целью предоставления простого в использовании интерфейса для утилиты командной строки tcpdump, позволяющей пользователям проксировать TCP-соединения и выполнять другие расширенные сетевые анализы без необходимости понимать базовый протокол TCP.

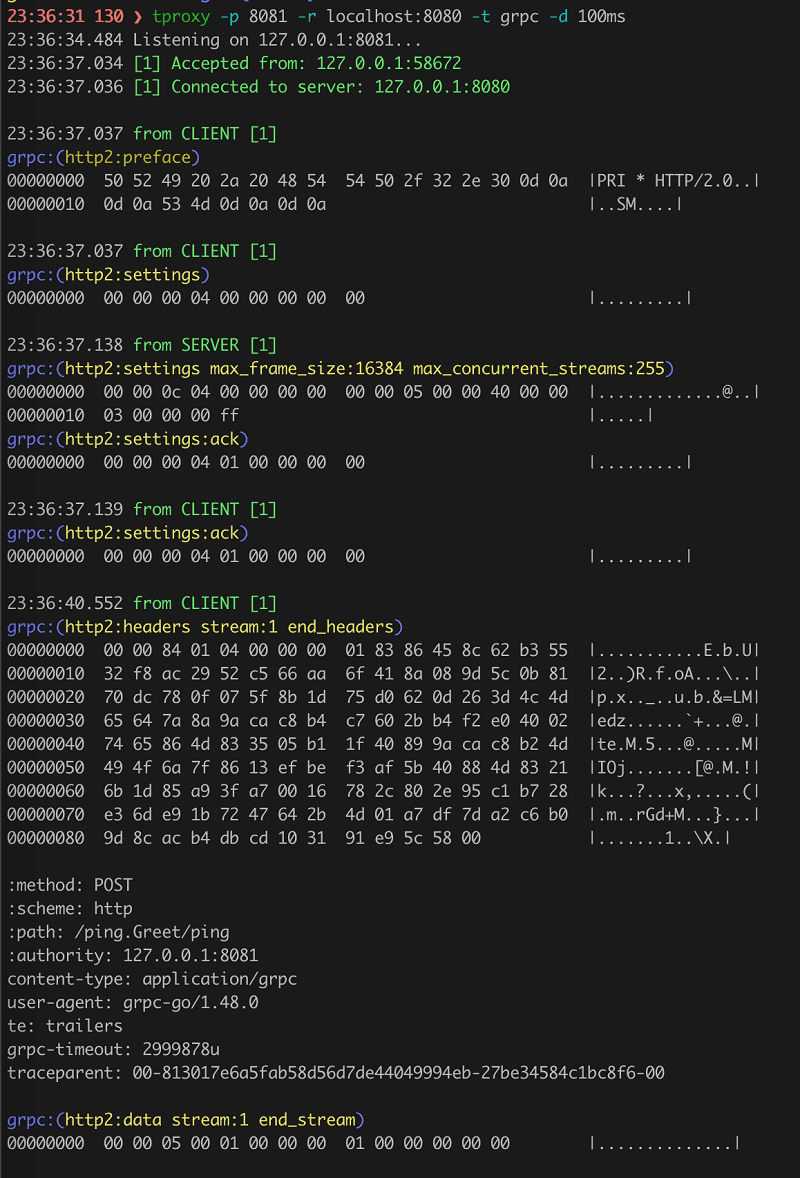

Ниже в командной строке отображаются соединения gRPC:

Он действует как TCP-прокси, позволяя вам подключаться к удаленным службам и приложениям, как если бы вы находились на локальном компьютере. Он позволяет создавать пользовательские службы TCP на удаленных хостах, аналогично обратному прокси-серверу TCP, который обеспечивает различные улучшения безопасности, устранения неполадок и производительности при работе с приложениями, использующими TCP.

Ниже приведены еще несколько вариантов использования Tproxy.

- Это полезно для отладки и оптимизации TCP-соединений.

- Это также полезно для понимания того, как работают другие прокси-программы, такие как Burp Suite и ZAP.

- Его можно использовать для проксирования TCP-соединений между двумя хостами или между хостом и удаленной службой TCP, такой как база данных или веб-служба.

- Мониторинг соединений MySQL и соединений gRPC, а также проверка надежности соединения с точки зрения скорости повторной передачи и RTT.

Большинство пользователей обнаружат, что Tproxy упрощает их рабочий процесс и позволяет им выполнять сложный сетевой анализ и анализировать веб-приложения без необходимости изменять приложение или саму сеть. Инструмент можно скачать с Гитхаб.

Свежие новости и статьи

Статьи

10 ноября 2022

Как мы на Яндекс Почту мигрировали: кейс ALP ITSM

ALP ITSM обеспечивает IT-поддержку компаниям разного масштаба — от небольших офисов с 20 сотрудниками до международных фастфуд-гигантов. Мы помогаем нашим клиентам находить выгодные IT-решения, подбираем и устанавливаем оптимальные сервисы. Но недавно мы сами оказались в ситуации, когда нужно было отказываться от привычных решений и искать новые варианты. Рассказываем, как наша компания численностью 120 сотрудников переходила на отечественный почтовый продукт и что из этого вышло.

Статьи

5 сентября 2022

Импортозамещение и локализация ИТ-инфраструктуры. Что общего? И в чем отличия?

В чем разница между импортозамещением и локализацией ИТ? Для каких компаний подходят эти две стратегии? Значит ли их реализация, что от иностранного софта и оборудования нужно будет отказаться полностью? Разобраться в теме помог Сергей Идиятов, руководитель направления консалтинга ALP ITSM.

Статьи

22 августа 2022

Топ-5 рекомендаций для CEO: как локализовать IT-инфраструктуру?

Для компаний с центральным офисом в зарубежных странах санкционный кризис стал серьезным испытанием. При сохранении бизнеса в России нужно выделить IT-инфраструктуру локального офиса и сделать ее независимой и автономной от глобальной компании, объявившей об уходе из РФ. Этот «развод по-итальянски» требует четкого плана, ресурсов и крепких нервов. Как минимизировать риски, рассказывает Сергей Идиятов, руководитель направления консалтинга ALP ITSM, сервисной IT-компании холдинга ALP Group.

Статьи

11 мая 2022

Не можно, а нужно: рассказываем, как безболезненно перенести IT-инфраструктуру компании в российское облако. Кейс ALP ITSM

За последние два месяца российские компании столкнулись с различными сложностями, в том числе по части IT. Среди них — остановка продажи нового ПО, невозможность оплаты услуг западных сервисов, повышение цен на оборудование и всевозможные блокировки. ALP ITSM помогает клиентам найти решения, чтобы обезопасить IT-инфраструктуру в нынешних условиях. Делимся опытом миграции из зарубежных облаков в российские.

Статьи

1 апреля 2022

Автоматизируй это! Четыре бизнес-процесса, где нельзя обойтись без Service Desk.

Когда компания растет, увеличивается и количество запросов от пользователей. Однажды это превращается в «снежный ком»: техподдержка не справляется с потоком, заявки теряются, время обработки обращений все дольше, пользователи недовольны. Знакомая ситуация? Тогда нужно срочно внедрять ServiceDesk. Разбираемся, чем может помочь эта система, и какие направления стоит автоматизировать в первую очередь.

Тестируем

Первый запуск

После сборки и запуска программа выглядит как на скриншоте. Последуем ее указанию и запустимся с параметром

-m.

Через пару минут видим, что в папке

snapshots рядом с бинарником прибавилось файлов.

Новенькие файлыВывод в Excel

Некоторое время прототип программы проработал в фоне, после чего у меня собрался солидный лог. Откроем в Excel файл

main.csv, лежащий в папке с программой. Видим следующую картину.

Теперь можно строить графики. Выбираем столбец D, затем Вставка → Диаграмма → График с накоплением. Регулируем шкалу и видим нечто похожее на картинку ниже.

График среднего пинга

Естественно, можно построить график чего угодно, вот, например, график потерь.

История packet loss

И еще немного скриншотов работы.

Вывод логов в консоль работаетУведомления Telegram

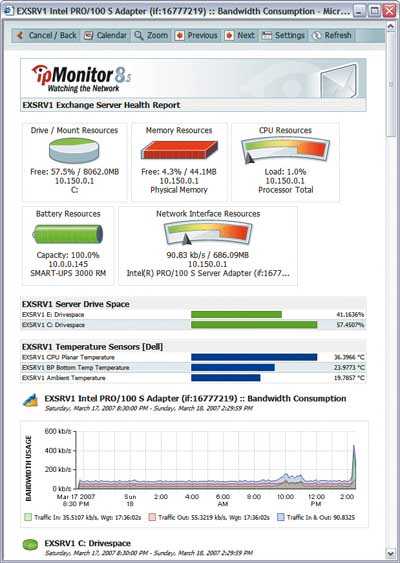

IPMonitor

Все под контролем

Бывает иногда ситуация, когда необходимо отслеживать сетевую активность не только своего ПК, но и других компьютеров и устройств, находящихся в одной локальной сети. В этом вам поможет утилита IPMonitor.

Она позволит автоматически контролировать критические сбои в работе большого числа (до 500) сетевых устройств (точек доступа, маршрутизаторов и т. д.), находящихся в одной сети.

Работает эта программа и с узлами, расположенными в Интернете. После инсталляции IPMonitor добавляется в автозапуск, и по окончанию загрузки операционной системы она автоматически будет готова к работе. Правда, после установки программу нужно будет настроить, указав IP-адрес интересующего узла (будь-то в локальной сети или в Интернете) и выбрать необходимый параметр для контроля (протокол TCP или UDP, номер порта).

В этой версии утилиты добавлена также возможность проверки наличия отклика от компьютера по протоколу ICMP (он используется для работы команды ping, которая показывает доступность удаленной машины). При обнаружении проблем с подконтрольным объектом IPMonitor может информировать пользователя об этом, подавая звуковой сигнал или отправляя сообщение по электронной почте.

Разработчик: Tsarfin Computing

Стоимость: $39.95

+богатые средства оповещения

-нет возможности контроля по DNS-имени хоста

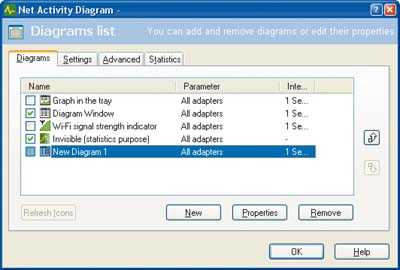

Net Activity Diagram

Неусыпное око

Если вы твердо решили узнать чем же все-таки обменивается ваш сетевой адаптер, то воспользуйтесь программой Net Activity Program, которая способна работать на всех платформах Windows, включая Windows Server 2003.

Эта программа обладает понятным графическим интерфейсом и несложными настройками, что делает ее удобным средством контроля за сетевой и Интернет-активностью даже для начинающих пользователей.

Так с помощью вкладки View Statistics можно получить ответ о количестве входящих и выходящих байтов трафика за любой временной отрезок (вплоть до года). Также существует возможность пользователю самому выбирать необходимый период времени.

Кроме того, на этой же вкладке находится и индикатор Wi-Fi сигнала, что может быть очень полезным для владельцев ноутбуков и КПК. С его помощью можно подобрать местоположение беспроводного модема, где сигнал от точки доступа будет наиболее устойчивым, а скорость соединения – наивысшей.

Не меньший интерес представляет и вкладка Active Connections, которая предоставляет информацию о всех сетевых соединениях вашего ПК с другими компьютерами или серверами (сюда включаются как локальные машины, так и находящиеся в Интернете). При этом для каждого соединения указываются такие параметры как DNS-имя, IP-адрес, используемый порт, а также отображается статистика о переданном и полученном трафике. Кроме того, на этой же панели можно узнать и собственный IP-адрес, используемом протоколе и средней скорости соединения.

В Net Activity Program также существует функция Smart Filtering, которая упрощает анализ трафика, выделяя лишь требуемый вам протокол. Например, можно проводить контроль лишь за FTP-протоколом на вашем ПК или учитывать трафик только веб-браузера.

Разработчик: MetaProducts

Стоимость: $25

+индикатор Wi-Fi сигнала

+подробная статистика по каждому приложению

-нет русского интерфейса

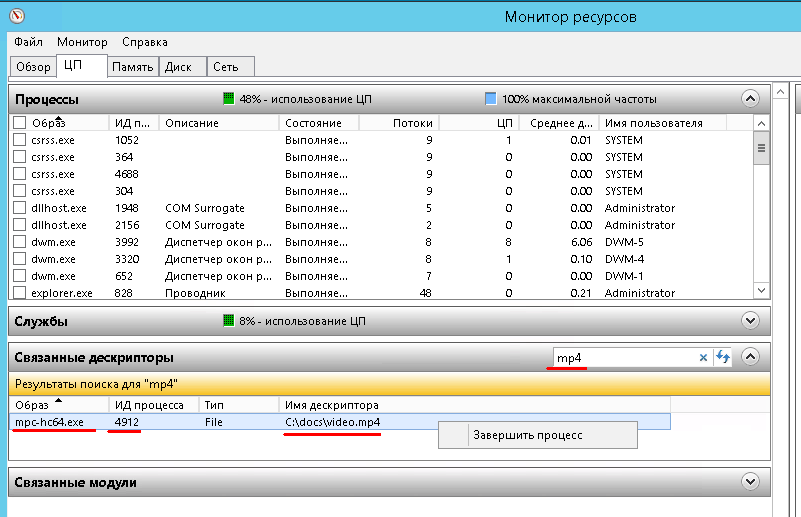

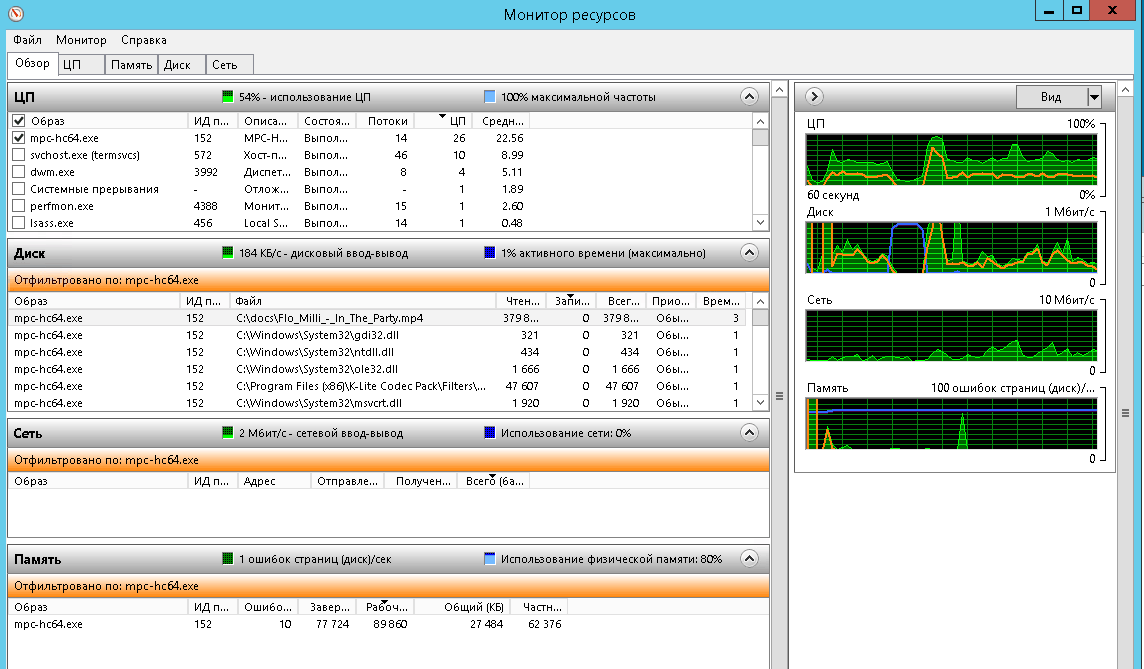

Монитор ресурсов

Монитор ресурсов содержит более детальную информацию. Кроме загрузки процессора и оперативной памяти, для каждого процесса в реальном времени отображаются операции чтения и записи на диск, открытые файлы, связанные службы и библиотеки, сетевая активность.

Как запустить мониторинг ресурсов? Есть несколько способов:

- нажать кнопку “Открыть монитор ресурсов”, расположенную на вкладке “Производительность” диспетчера задач;

- ввести команду “resmon” в командной строке или окне “Выполнить”;

- выбрать “Монитор ресурсов” в меню “Средства” диспетчера серверов.

На каждой вкладке монитора ресурсов информация представлена в табличном и графическом виде. Для того, чтобы в таблицах изменить набор столбцов, нужно щелкнуть по заголовку любого столбца правой кнопкой мыши и нажать “Выбрать столбцы”. Если на любой из вкладок пометить нужные процессы флажком, информация в других таблицах будет автоматически отфильтрована по выбранным значениям.

Сведения об активности процессора, памяти, дисков и сети представлены на отдельных вкладках, а вклада “Обзор” содержит сводную информацию по всем компонентам.

Рассмотрим некоторые полезные возможности монитора ресурсов на Windows.

A. Поиск процесса, блокирующего файл

Бывают ситуации, когда при попытке удалить или изменить файл система выводит сообщение, что файл используется другим приложением и не может быть удален. Для поиска блокирующего процесса нужно ввести часть имени файла в разделе “Связанные дескрипторы”, вкладки “ЦП”. При необходимости процесс можно принудительно завершить.

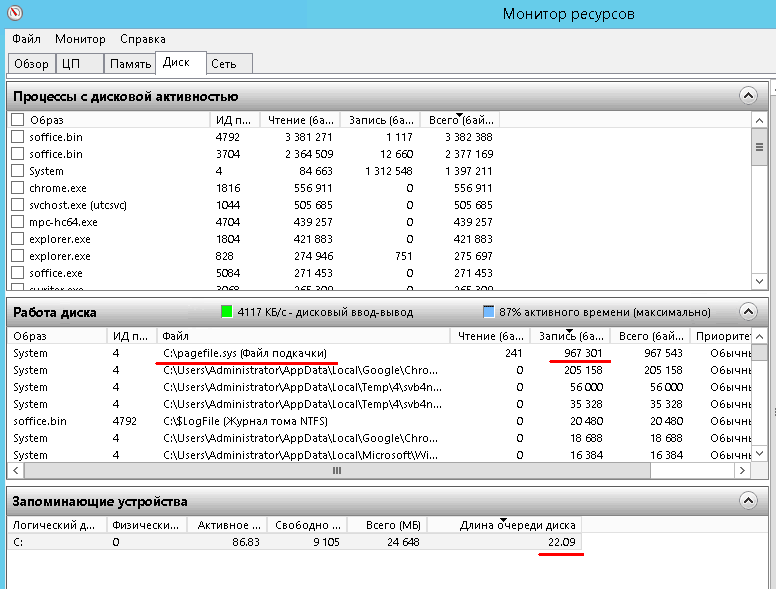

B. Просмотр дисковой активности

На вкладке “Диск” отображаются операции чтения-записи с диска. На скриншоте показан случай, когда система активно обращается к файлу подкачки “c:/pagefile.sys”, обычно это существенно замедляет работу системы и свидетельствует о нехватки оперативной памяти.

Также следует обратить внимание на показатель “Длина очереди диска”, считается, что он не должен превышать более чем в два раза количество физических дисков. Если на сервере установлен один физический диск, нормальной считается длина очереди 1-2. Частые всплески этого показателя и высокое время активности диска могут говорить о низкой производительности дисковой подсистемы

Частые всплески этого показателя и высокое время активности диска могут говорить о низкой производительности дисковой подсистемы.

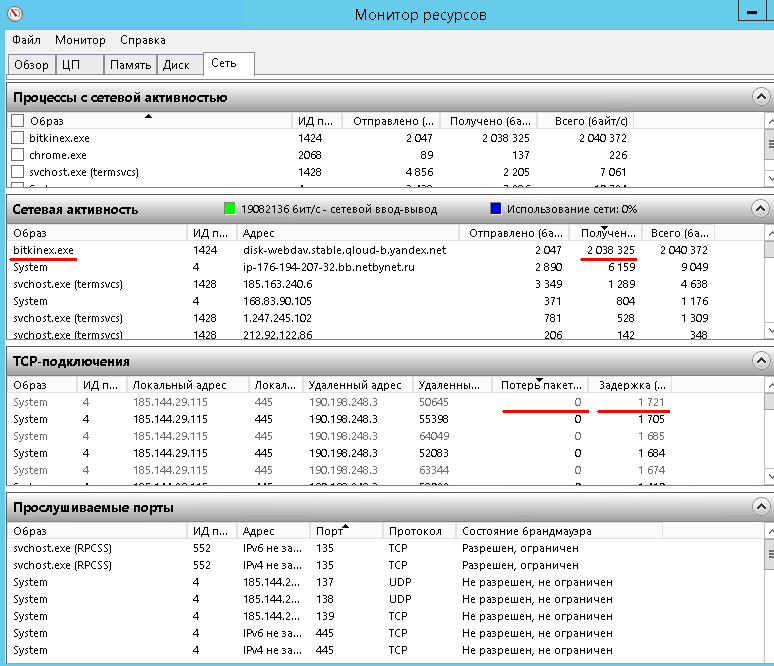

C. Просмотр сетевой активности

На вкладке “Сеть” можно выявить процессы создающие нагрузку на сеть. Это могут быть сторонние приложения, как на скриншоте, так и внутренние процессы. Как пример можно привести автоматическое обновление операционной системы.

В разделе “TCP-подключения” будут полезны показатели “Процент потерянных пакетов” и “Задержка”, по этим параметрам можно оценивать качество сетевого соединения.

Кроме этого, на вкладке “Сеть” можно видеть прослушиваемые порты и состояние брандмауэра.

Диспетчер задач и монитор ресурсов могут выявить проблему только при условии, что она наблюдается в момент проведения диагностики, но очень часто проблема проявляется не постоянно, а эпизодически. Далее описываются инструменты для мониторинга состояния системы в течении определенного интервала времени.